Warning: include(testata.php) [function.include]: failed to open stream: No such file or directory in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 118

Warning: include() [function.include]: Failed opening 'testata.php' for inclusion (include_path='.:/usr/share/php:/usr/share/pear') in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 118

| INDICE SEZIONE | NEWS WEB | NEWS SOFTWARE | PUBBLICITA' |

|

Warning: include(bsx.php) [function.include]: failed to open stream: No such file or directory in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 174 Warning: include() [function.include]: Failed opening 'bsx.php' for inclusion (include_path='.:/usr/share/php:/usr/share/pear') in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 174 |

Smartphone sotto attacco |

Warning: include(bdx.php) [function.include]: failed to open stream: No such file or directory in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 206 Warning: include() [function.include]: Failed opening 'bdx.php' for inclusion (include_path='.:/usr/share/php:/usr/share/pear') in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 206 |

|

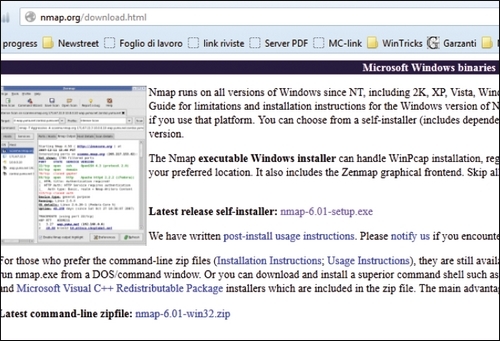

Smartphone sotto attaccoL'iPhone è uno dei cellulari più venduti e usati al mondo grazie alla sua semplicità d'uso, alle tante funzionalità e all'elevata sicurezza, conseguenza anche delle rigide limitazioni imposte da Apple per la pubblicazione di applicazioni sull'AppStore. Tutto ciò, però, ha agevolato la nascita dello store alternativo Cydia, dove è possibile trovare app che aggiungono funzionalità "unofficial" all'iPhone. Per installarle, però, lo smartphone deve essere preventivamente sbloccato effettuando un'operazione cosiddetta di jailbreak (la procedura, al limite della legalità, è facilmente reperibile su Internet). Tra le app non autorizzate ce n'è una che si chiama OpenSSH e permette di trasferire in rete file di grandi dimensioni senza necessariamente passare per iTunes. Affinché l'app funzioni correttamente sull'iPhone deve essere attivo, ovviamente, il servizio che gestisce il protocollo SSH. E fin qui nessun problema, se non fosse che questa "porta" di comunicazione lasciata aperta e incustodita potrebbe essere sfruttata da un eventuale malintenzionato per accedere alla memoria interna dell'iPhone e ottenere così libero accesso ai database contenenti SMS, contatti e immagini! Per farlo, gli basta semplicemente collegare in rete lo smartphone autenticandosi con la password di protezione per l'esecuzione delle applicazioni che pochi utenti del melafonino si ricordano di modificare. A questo punto, portare a termine un attacco del genere diventa davvero un gioco da ragazzi. Ed ecco quindi l'opportunità di capire come funziona questa tecnica di hacking per imparare a proteggere il proprio smartphone da intrusioni non autorizzate. Clicca qui per scaricare Nmap Clicca qui per scaricare Cyberduck 1 – Come prima operazione, il pirata installa sul proprio portatile dotato di Wi-Fi il tool NMAP. Gli bastano pochi clic ed eccolo pronto a compiere le sue malefatte. Il pirata attiva allora la connessione Wi-Fi, avvia il programma ed esegue una scansione con Scan.

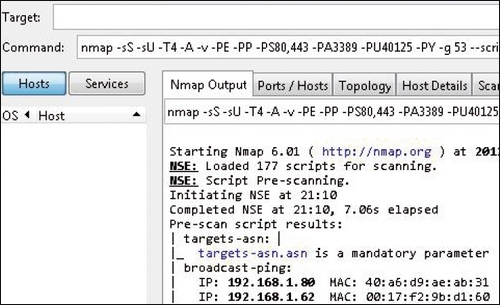

2 – Gli basta aspettare qualche istante per trovare tutte le periferiche connesse nelle vicinanze. Si annota gli indirizzi IP individuati e li inserisce nel campo Target per individuare l'iPhone della vittima. L'attacco funziona anche se lo smartphone è connesso su rete 3G. In questo caso, il pirata cercherà di ricevere un'e-mail dalla vittima.

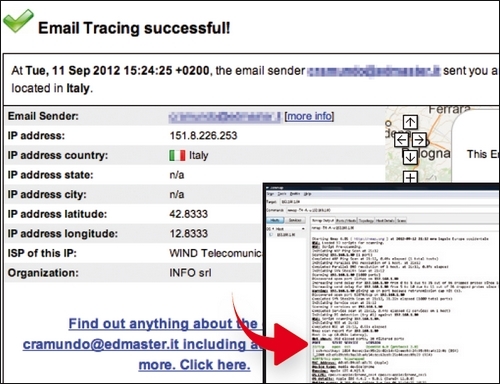

3 – Ricevuto il messaggio, il pirata ne copia il sorgente e lo incolla nell'apposito campo di testo nella pagina Web www.ip-adress.com/trace_email per scoprire l'IP della vittima. A questo punto, il pirata verifica se il servizio SSH è attivo sull'iPhone: in NMAP digita l'IP in Target . Se la porta 22 è aperta, allora può portare a termine l'attacco.

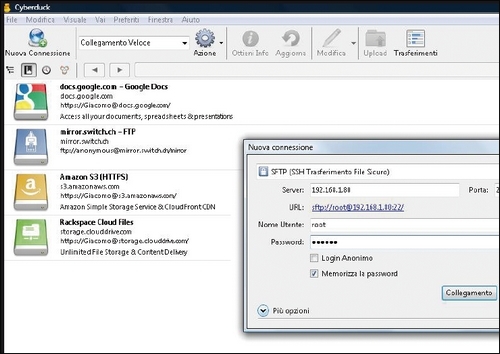

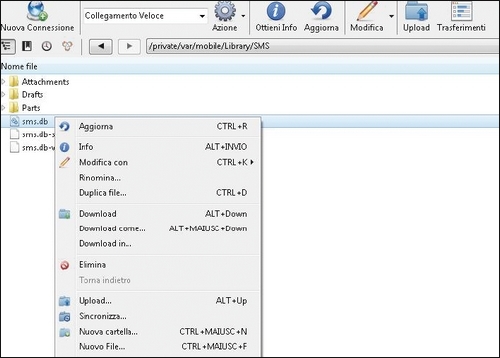

4 – Individuato l'indirizzo IP della vittima e verificata la vulnerabilità del suo iPhone, il pirata usa il programma CyberDuck per accedere in SSH al dispositivo. Avviato il software, si connette allo smartphone cliccando Nuova connessione e usando i dati di accesso predefiniti: root e alpine. A questo punto ha libero accesso al telefono.

5 – Una volta completata la connessione con lo smartphone della vittima designata, il pirata individua la cartella /private/var/mobile/Library : al suo interno vengono archiviati i dati personali dell'utente ed in particolare gli SMS, le foto, i video e i contatti, reperibili rispettivamente nelle sottocartelle SMS,Media, Call History, Address Book.

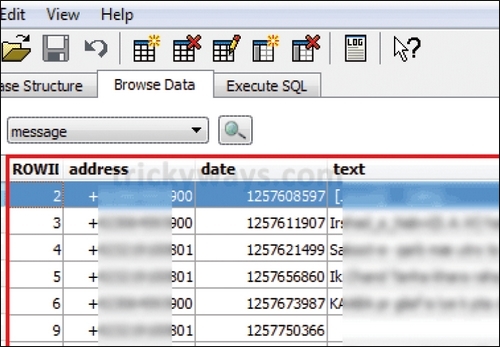

6 – Se è interessato ai messaggi di testo che la vittima ha scambiato con i suoi contatti, il pirata copia il file sms.db: il suo formato indica che si tratta di un database a cui il pirata può accedere mediante il programma gratuito SQLite. Importato il file DB, potrà vedere in chiaro tutti gli SMS della vittima. Per lui, un gioco da ragazzi!

Approfondimenti:Basta poco per proteggere il proprio iPhoneCome già detto, la tecnica di attacco analizzato nei passi del tutorial funziona soltanto se sullo smartphone di casa Apple è attivo il servizio di rete SSH per le comunicazioni on-line (basta installare l'app OpenSSH per abilitarlo automaticamente) e, soprattutto, se l'utente non ha mai modificato la password utilizzata come protezione per l'esecuzione delle applicazioni installate nell'iPhone stesso. Per proteggere i dati personali, quindi, è opportuno cambiare il prima possibile le credenziali d'accesso alla memoria interna del proprio smartphone. Per compiere questa operazione, occorre avviare il terminale (magari installando e usando un'app come iSSH o Prompt). Dal prompt dei comandi digitiamo passwd e scriviamo la nuova password. Eseguiamo quindi anche il comando passwd mobile e scegliamo un'altra password. Fatto questo, chiudiamo il terminale. Questa operazione ci mette al riparo da eventuali attacchi il cui scopo è quello di accedere alla memoria interna dell'iPhone!. Cronologia degli articoli pubblicati su WinTricks

|

|||

|

Warning: include(googlericerca.js) [function.include]: failed to open stream: No such file or directory in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 473 Warning: include() [function.include]: Failed opening 'googlericerca.js' for inclusion (include_path='.:/usr/share/php:/usr/share/pear') in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 473 |

|||

Warning: include(banner_basso.php) [function.include]: failed to open stream: No such file or directory in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 505

Warning: include() [function.include]: Failed opening 'banner_basso.php' for inclusion (include_path='.:/usr/share/php:/usr/share/pear') in /mnt/host/www/wintricks/wintricks.it/www/manuali/smartphone-sotto-attacco/index.php on line 505